Estas son las tácticas preferidas por los cibercriminales

Diciembre termina y con ello, llega el momento de repasar lo que ha sido el panorama de la ciberseguridad en los últimos meses. Por ello hoy os traemos las armas preferidas por los cibercriminales:

Phishing: una preocupación creciente entre los profesionales

Los correos que aparentan provenir de entidades legítimas y esconden código malicioso no son, ni mucho menos, una estrategia nueva, sin embargo, este año se ha convertido en una de las estrategias más utilizadas por los cibercriminales. Y es que, este malware es cada vez más sofisticado y creíble.

Este año, entre otros ejemplos, hemos visto correos que suplantaban a Endesa, a la Agencia Tributaria o a iTunes. Por ello, para evitar ser víctima de un ataque de este tipo se recomienda no abrir nunca enlaces de desconocidos y verificar que la dirección de correo sea legítima antes de realizar ninguna otra acción.

Malware en terminales móviles

Los terminales móviles se han convertido en una de las víctimas favoritas de los cibercriminales. Así, en 2017 hemos visto cómo los atacantes modificaban apps para inyectar código malicioso en estos dispositivos haciéndose pasar por aplicaciones reales. Esta práctica permite robar contraseñas, tomar fotos, espiar o hacer grabaciones e, incluso, hacerse con el control del smartphone sin que la víctima sea consciente de ello.

Otra táctica común ligada a los terminales móviles es el envío de mensajes que proponen juegos. Al contestar, el usuario se suscribe sin saberlo a un servicio de mensajería que le hace cargos a su factura. Para protegerte frente a este tipo de malware has de implementar la doble autenticación en tus redes y revisa los permisos que proporcionas a las apps, preguntándote si realmente es algo que esa app debería necesitar (una linterna no necesita acceso a tugalería y mucho menos a tu micrófono).

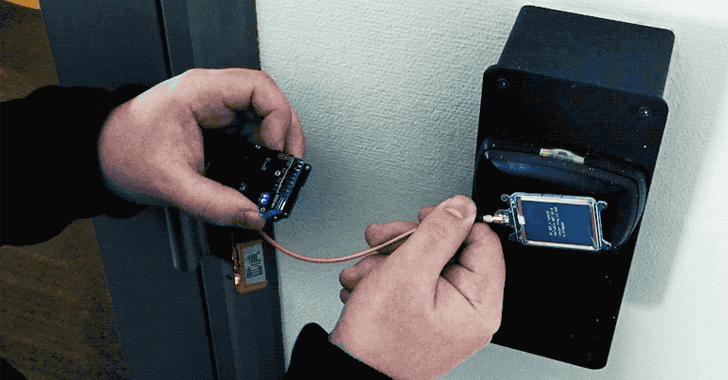

Redes Wi Fi públicas falsas

Cada vez más enganchados a los servicios que ofrece Internet, buscar accesos Wi-Fi gratuitos que nos permitan economizar nuestra factura de datos se ha convertido en algo habitual. No obstante, esta práctica conlleva muchos riesgos ya que un atacante podría manipular el tráfico de red (o sea, la navegación de la víctima) y tener acceso a todo lo que hagamos, sea consultar una página web, revisar nuestro correo o realizar alguna que otra compra de última hora.

Recomendación: dado que es imposible pediros que no accedais nunca a una red pública (llegara el momento en que lo hagáis aunque sea por necesidad), debéis tener en cuenta ciertas medidas:

- No confiar en redes Wifi que no tengan contraseña. Un cibercriminal podría estar detrás de ellas.

- Si te piden contraseña, pero sigue estando en un lugar público y no sabes su procedencia… tampoco te fíes del todo. No es tan difícil averiguar la contraseña para un cibercriminal y hacerse pasar por ella.

- Si no estás usando la conexión inalámbrica en tu dispositivo, desconéctala. Desactiva también la opción de conexión automática a redes desconocidas.

- Si usas redes WiFi públicas, evita acceder a servicios donde tengas que introducir información sensible, como banca online. Reserva algunos datos móviles para esto.

- Accede a las web HTTPS, que significa que la conexión es segura.

- Si puedes, usa redes privadas virtuales, VPN. Estas te permiten una conexión segura, también hay aplicaciones para móviles, como Tunnel Bear.

- Es más que recomendable instalar soluciones de seguridad que puedan detectar conexiones poco fiables, y páginas fraudulentas. Sí, también en el móvil.

Ransomware: una amenaza constante

Si hay una palabra que hemos escuchado este año en el mundo de la ciberseguridad es, sin duda alguna, Ransomware. Y es que, la técnica de ‘secuestrar’ archivos para pedir un rescate ha tomado fuerza tras ataques como Wannacry, NotPetya o BadRabbit que afectaron a varias multinacionales.

El aumento de estos ataques se ve potenciado por los avances tecnológicos. El mundo se está digitalizando y cada vez está más interconectado y eso afecta directamente a nuestra seguridad. A mayor numero de objetos conectados a la red, mayores posibilidades de ataque.

Recomendación: no se puede estar completamente protegido frente al ransomware, lo hemos visto bien este año. Sin embargo, realizar copias de seguridad de todos los dispositivos y contar con las últimas actualizaciones en nuestros dispositivos puede, sin duda, ayudarnos en la lucha contre este malware.

Criptomonedas: un fenómeno que atrae a los ciberdelincuentes

Al mismo tiempo que escuchabamos cada vez más la palabra ransomware, las criptomonedas empezaban a llenar las portadas del todo el mundo. Por ello, no podemos acabar este artículo sin hablar de ellas.

No, para aquellos que aún tengan dudas, las criptomonedas no son ilegales, simplemente, al no estar reguladas, son usadas para acciones ilegales. Es precisamente por eso que están estrechamente ligadas al cibercrimen.

La fiebre del bitcoin no sólo ha atraído a miles de inversores y fondos que han apostado por ésta y otras criptomonedas, sino también a los ciberdelincuentes que han desarrollado un troyano configurado para robarlas y cuya actividad ha ido aumentando a medida que el valor de estas divisas aumentaba, según afirman desde Sophos.

Para entender de qué manera funcionan los cripto mineros, tenemos que tener en cuenta que las criptomonedas no se crean, sino que se descubren, y para ello se necesita la potencia de muchos ordenadores que desde cualquier parte del mundo deben resolver esas complejas operaciones matemáticas.

Tradicionalmente los cripto mineros no han sido etiquetado como aplicaciones indeseadas porque se han utilizado legítimamente en el equipo del usuario, solicitando siempre permiso para ejecutarse. Sin embargo, desde hace algún tiempo, Sophos ha detectado que los cripto mineros que usan la tecnología JavaScript han empezado a ejecutarse sin pedir permiso con lo que los cripto mineros clasificados como malware han ido creciendo y transformándose.

Un claro ejemplo de este tipo de cripto mineros es Coinhive, un minero de la criptomoneda Monero, que apareció a mediados de septiembre. y que muestra cómo a la vez que crece el valor de las criptomonedas, lo hacen los ataques ligadas a ellas.

La entrada Estas son las tácticas preferidas por los cibercriminales aparece primero en Globb Security.

Powered by WPeMatico